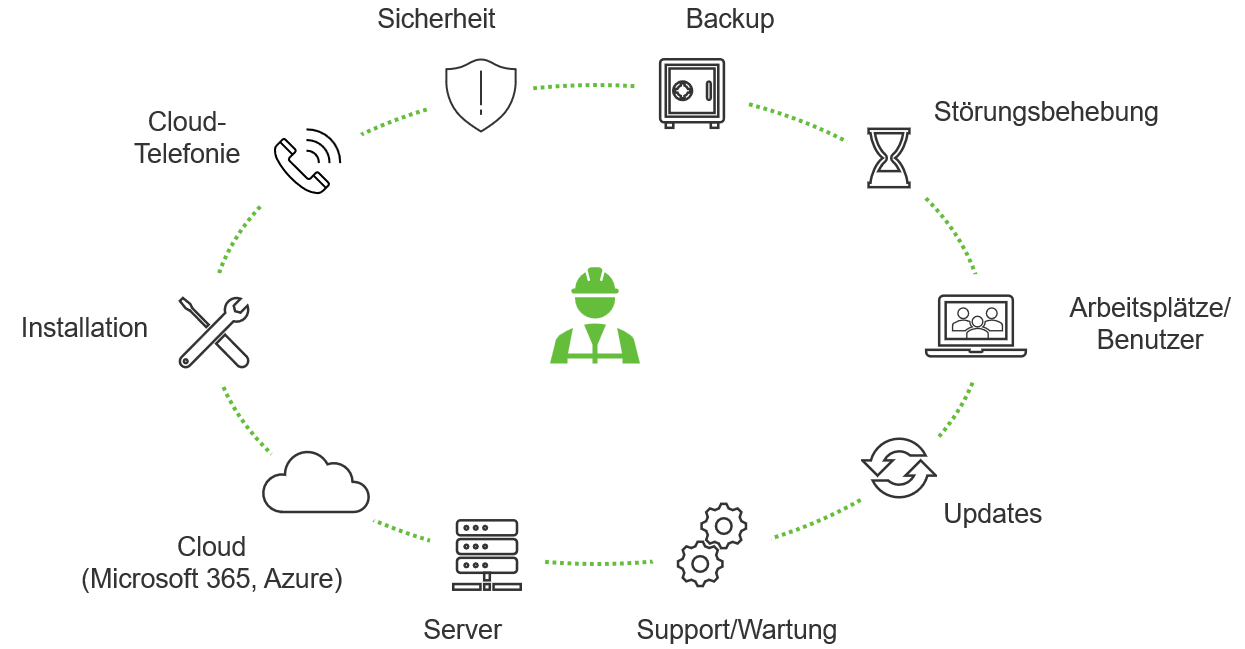

Systemhäuser gibt es viele, aber nur wenige kennen die besonderen Anforderungen eines modernen Bauunternehmens. Für effiziente Geschäftsprozesse müssen Hard-, Software und IT-Infrastruktur optimal auf Ihre Bedürfnisse abgestimmt sein – und von Buchhaltung bis Bausoftware, von Terminkalender bis E-Mail, von Cloud bis Sicherheit alle Rädchen perfekt ineinandergreifen.

Klingt nach einer großen Herausforderung? Das ist es auch – und eine, die Sie nicht auf die leichte Schulter nehmen sollten! Mit BRZ als Partner haben Sie Zugriff auf ein großes Team an IT-Experten:

- Wir ermitteln gemeinsam mit Ihnen eine perfekt passende IT-Ausstattung und richten diese ein.

- Wir bereiten Sie auf die Digitalisierung vor und ermöglichen Ihnen eine angenehme und fehlerfreie Transformation in die Cloud.

- Wir stellen sicher, dass Ihre Unternehmens-IT bedingungslos leistungsstark, zuverlässig, sicher und kostenoptimiert läuft.

Eine detaillierte Auflistung unserer Leistungen finden Sie hier:

Client-Support - pro Client

Im Einzelnen beinhaltet Client-Support folgende Leistungen am Client:

Kurze Reaktionszeiten (4 Stunden) und Störungsbehebung

Unterstützung bei der Feststellung von Störungen

Update und Pflege von BRZ-Lösungen, Betriebssystem und BRZ-Standardsoftware

Verwaltung von Benutzern, Postfächern und Lizenzen im Microsoft Umfeld (Lokal und Cloud)

Device Management

Erstellung firmenspezifischer Konfigurationen und Anwendungen, die über Microsoft 365 auf Windows 10/11 ausgerollt werden

Hinzufügen und Zuweisen mobiler Apps zu Benutzergruppen oder Geräten

Automatisierte Richtlinienbereitstellung

Bereitstellung des Unternehmensportal

Erzwingen von Windows Updates

Inventarisierung der Endgeräte

Automatische Rechnerinstallation

Festlegen von Sicherheitsstandards

Einrichten des Bedrohungsschutzes

Preis auf Anfrage

Einrichtung Cloud Telefonie

Portierung der Rufnummern

Zuweisung der Lizenzen

Benutzeranlage und Zuweisung der Rufnummern

Erstellung firmenspezifischer Konfigurationen

Festlegen von Anrufbeantwortern, Weiterleitungen, Ansagen, Geschäftszeiten, BLF und Gruppen

Konfiguration und Test der Endgeräte (Hardware Telefon, Softphone, Mobile App)

Einweisung in das Web Portal und Endgeräte

Besprechung und Erstellung der Dokumentation

Preis auf Anfrage

IT-Sicherheit im Bauunternehmen - Individualschulung zum optimalen Schutz Ihres Firmennetzwerkes

IT-Sicherheit ist ein wichtiges Thema. Im Gegensatz zu früher stecken hinter Hackerangriffen keine Einzelpersonen mehr, sondern organisierte Banden – die Tricks sind dabei vielseitig. Ist ein Netzwerk erst einmal infiziert, entstehen dem Unternehmen erhebliche Kosten. Umso bedeutender ist es, Mängel in der IT-Sicherheit zu identifizieren und zu beheben. Was jedoch oft nicht erkannt wird: Der Mensch selbst ist die größte Sicherheitslücke im Unternehmen. Ziel der Schulung ist es daher, zu sensibilisieren und Verhaltensregeln aufzuzeigen, damit Bedrohungen frühzeitig erkannt werden und das Firmennetzwerk optimal geschützt wird.

Inhalte:

Ransomware, DDoS, Social Engineering: Was ist das? Was steckt hinter der verschiedenen Malware?

Infektionswege:Was beabsichtigt ein Hacker und was passiert bei einem Angriff?

Die Assume Breach-Strategie:Wie kann ich mich und mein System/Unternehmen schützen?

Infiziert – was nun?Was kann / sollte / muss ich tun, wenn mein System infiziert wurde?

Darknet im Deep Web:Was steckt dahinter und wann wird es kriminell?

Art des Kurses: Fach-Web-SeminarZusätzliche Leistungen: TeilnehmerzertifikatKursdauer: ca. 90 MinutenTeilnehmerkreis: Mitarbeitende und Führungskräfte von Bauunternehmen; max. 20 TeilnehmerKursziel: Sensibilisierung und Information zur IT-Sicherheit am Arbeitsplatz

Servicedienstleistungen werden nach erbrachter Leistung gegen Nachweis abgerechnet. Dieser Preis ist ein Pauschalpreis.

IT-Sicherheitscheck

Ein einem Interveiw wird Ihre bestehende Umgebung von IT-Experten bewertet und mögliche Schwachpunkte aufgedeckt. In dem Termin werden wichtige Fragen rund um die vorhandenen Technischen und Organisatorischen Sicherheitsmaßnahmen hinterfragt und die interne IT.-Infrastruktur auf grobe Mängel untersucht.

In einem Abschlussgespräch sprechen wir Empfehlungen zur Verbesserung der IT-Sicherheit aus.

Migration (Easy Device)

Datenübernahme Altgerät: Migration von Daten und Anwendungen auf das neue Easy Device Endgerät.

Individualisierung Endgerät: Erweiterung der Grundkonfiguration nach Ihren Wünschen.

Preis auf Anfrage

Mobile Device Management (MDM) für Android

Aktivierung des Intune Portals für Android

Aktivierung und Verknüpfung von Andoid mit Intune

Erstellung firmenspezifischer Konfigurationen und Anwendungen

Inventarisierung und Verknüpfung der Endgeräte in Android und Intune

Verbindung zu Microsoft 365 Konto (Outlook, OneDrive, Teams, Word, Excel)

Softwareverteilung von z.B. BRZ LohnMobil, BRZ-Akademie, WhatsApp, Adobe Acrobat Reader

Weitere Apps auf Kundenwunsch

Festlegen von Sicherheitsstandards

Einrichten des Bedrohungsschutzes

Konfiguration einer Compliance Richtlinie

Weitere Konfigurationen auf Kundenwunsch

Test der Anwendungen und Konfigurationen

Kurzeinweisung des IT-Betreuers

Dokumentation der Umgebung und Einstellungen

Anleitung für Aufnahme neuer Geräte und Benutzer

Voraussetzung: bestehender Microsoft 365 Tenant, der falls vorhanden mit der lokalen Domäne via Azure AD Connect verknüpft ist. Falls Sie noch keinen M365 Tenant haben, können Sie diesen durch BRZ erstellen lassen (siehe Paket "Tenant Onboarding"). Als Lizenz für Bauleiter und Poliere empfehlen wir die Microsoft 365 F3.

Dienstleistung (Einrichtung):

2 Tage Konfiguration, Bei einer Vor Ort Unterstützung können weitere Kosten anfallen.

Haben Sie eine Mischumgebung von Android- und iOS-Geräten, bekommen Sie die Konfiguration in 3 statt 4 Tagen.

Preis auf Anfrage

Mobile Device Management (MDM) für iOS

Aktivierung des Intune Portals für iOS

Aktivierung und Verknüpfung von Apple mit Intune

Erstellung firmenspezifischer Konfigurationen und Anwendungen

Inventarisierung und Verknüpfung der Endgeräte in Apple Business Manager und Intune

Verbindung zu Microsoft 365 Konto (Outlook, OneDrive, Teams, Word, Excel)

Softwareverteilung von z.B. BRZ LohnMobil, BRZ-Akademie, WhatsApp, Adobe Acrobat Reader

Weitere Apps auf Kundenwunsch

Festlegen von Sicherheitsstandards

Einrichten des Bedrohungsschutzes

Konfiguration einer Compliance Richtlinie

Weitere Konfigurationen auf Kundenwunsch

Test der Anwendungen und Konfigurationen

Kurzeinweisung des IT-Betreuers

Dokumentation der Umgebung und Einstellungen

Anleitung für Aufnahme neuer Geräte und Benutzer

Voraussetzung: bestehender Microsoft 365 Tenant, der falls vorhanden mit der lokalen Domäne via Azure AD Connect verknüpft ist. Falls Sie noch keinen M365 Tenant haben, können Sie diesen durch BRZ erstellen lassen (siehe Paket "Tenant Onboarding"). Als Lizenz für Bauleiter und Poliere empfehlen wir die Microsoft 365 F3.

Dienstleistung (Einrichtung):

2 Tage Konfiguration, Bei einer Vor Ort Unterstützung können weitere Kosten anfallen.

Haben Sie eine Mischumgebung von Android- und iOS-Geräten, bekommen Sie die Konfiguration in 3 statt 4 Tagen.

Preis auf Anfrage

Net Azure - erster Server

Im Einzelnen beinhaltet Net Azure folgende Leistungen:

- Kurze Reaktionszeiten und Störungsbehebung

- Unterstützung bei der Feststellung von Störungen

- Update und Pflege von BRZ-Lösungen, Betriebssystem und BRZ-Standardsoftware

- Verwaltung von Benutzern, Postfächern und Lizenzen im Microsoft Umfeld (Lokal und Cloud)

- Periodisches Beratungsgespräch

- Turnusmäßige vorbeugende Systemprüfung

Net Azure - zusätzlicher Server

Im Einzelnen beinhaltet Net Azure folgende Leistungen:

- Kurze Reaktionszeiten und Störungsbehebung

- Unterstützung bei der Feststellung von Störungen

- Update und Pflege von BRZ-Lösungen, Betriebssystem und BRZ-Standardsoftware

- Verwaltung von Benutzern, Postfächern und Lizenzen im Microsoft Umfeld (Lokal und Cloud)

- Periodisches Beratungsgespräch

- Turnusmäßige vorbeugende Systemprüfung

Net Express - erster Server

Im Einzelnen beinhaltet Net Express folgende Leistungen am Server:

- Kurze Reaktionszeiten und Störungsbehebung

- Unterstützung bei der Feststellung von Störungen

- Update und Pflege von BRZ-Lösungen, Betriebssystem und BRZ-Standardsoftware

- Verwaltung von Benutzern, Postfächern und Lizenzen im Microsoft Umfeld (Lokal und Cloud)

- Periodisches Beratungsgespräch

- Turnusmäßige vorbeugende Systemprüfung

Net Express - Server für Standorte bis 5 Anwender

Im Einzelnen beinhaltet Net Express folgende Leistungen am Server:

- Kurze Reaktionszeiten und Störungsbehebung

- Unterstützung bei der Feststellung von Störungen

- Update und Pflege von BRZ-Lösungen, Betriebssystem und BRZ-Standardsoftware

- Verwaltung von Benutzern, Postfächern und Lizenzen im Microsoft Umfeld (Lokal und Cloud)

- Periodisches Beratungsgespräch

- Turnusmäßige vorbeugende Systemprüfung

Net Express - zusätzlicher Server

Im Einzelnen beinhaltet Net Express folgende Leistungen am Server:

- Kurze Reaktionszeiten und Störungsbehebung

- Unterstützung bei der Feststellung von Störungen

- Update und Pflege von BRZ-Lösungen, Betriebssystem und BRZ-Standardsoftware

- Verwaltung von Benutzern, Postfächern und Lizenzen im Microsoft Umfeld (Lokal und Cloud)

- Periodisches Beratungsgespräch

- Turnusmäßige vorbeugende Systemprüfung

Net Save - erster Server

Im Einzelnen beinhaltet Net Save folgende Leistungen am Server:

- Kurze Reaktionszeiten und Störungsbehebung

- Unterstützung bei der Feststellung von Störungen

- Update und Pflege von BRZ-Lösungen, Betriebssystem und BRZ-Standardsoftware

- Verwaltung von Benutzern, Postfächern und Lizenzen im Microsoft Umfeld (Lokal und Cloud)

Net Save - Server auf fremdbetreuten Systemen

Im Einzelnen beinhaltet Net Save folgende Leistungen am Server:

- Kurze Reaktionszeiten und Störungsbehebung

- Unterstützung bei der Feststellung von Störungen

- Update und Pflege von BRZ-Lösungen, Betriebssystem und BRZ-Standardsoftware

Net Save - zusätzlicher Server

Im Einzelnen beinhaltet Net Save folgende Leistungen am Server:

- Kurze Reaktionszeiten und Störungsbehebung

- Unterstützung bei der Feststellung von Störungen

- Update und Pflege von BRZ-Lösungen, Betriebssystem und BRZ-Standardsoftware

- Verwaltung von Benutzern, Postfächern und Lizenzen im Microsoft Umfeld (Lokal und Cloud)

Netzwerksegmentierung

Standort:

bis 30 User

Dokumentation des Netzwerks

Identifizierung kritischer Systeme und Sicherheitseinstellungen

Festlegung der Sicherheit zwischen den Netzwerkzonen und der Netzübergänge

Trennung von Management, Server, Client, Operational Technology (OT)

Endgeräte Segmentierung nach einem einheitlichen Sicherheitsniveau

logische und physische Trennung der Segmente

Absicherung der Internetzugänge

Logging des Datenverkehrs

Vorraussetzung: Sophos Gateway und VLAN fähige Switche

Sophos - Basic

Im Rahmen der Systemwartung werden folgende Tätigkeiten am Gerät ausgeführt:

Regelmäßige Installation von Firmwareupdates.

Fehleranalyse und Fehlerbehebung im Rahmen der Wartungsinhalte.

Bei einem Hardwareausfall führt BRZ im Auftrag des Kunden die Garantieabwicklung inkl. Übernahme der bestehenden Konfiguration mit dem Hersteller durch.

Alle Tätigkeiten der Wartungsinhalte werden per Fernwartung durchgeführt.

Sophos - Premium

Im Rahmen der Systemwartung werden folgende Tätigkeiten am Gerät ausgeführt:

Regelmäßige Installation von Firmwareupdates.

Fehleranalyse und Fehlerbehebung im Rahmen der Wartungsinhalte.

Bei einem Hardwareausfall führt BRZ im Auftrag des Kunden die Garantieabwicklung inkl. Übernahme der bestehenden Konfiguration mit dem Hersteller durch.

Verwaltung von Port-Freischaltungen und Port-Weiterleitungen.

Verwaltung von DMZ und VLAN.

Verwaltung von VPN-Benutzern und der Anbindung einer lokalen Windows Domäne (AD) zur Authentifizierung.

der Kunde erhält monatlich per E-Mail einen Geräte-Bericht nach Hersteller-Standard.

Verwaltung von Website-Freischaltungen (Black-/Whitelisting).

Verwaltung von E-Mail Freischaltungen (Black-/Whitelisting) und des Spam-Filters.

Austausch von SSL-Zertifikaten.

Anpassung bestehender Reverse-Proxy-Einträge.

Alle Tätigkeiten der Wartungsinhalte werden per Fernwartung durchgeführt.

Sophos - Standard

Im Rahmen der Systemwartung werden folgende Tätigkeiten am Gerät ausgeführt:

Regelmäßige Installation von Firmwareupdates.

Fehleranalyse und Fehlerbehebung im Rahmen der Wartungsinhalte.

Bei einem Hardwareausfall führt BRZ im Auftrag des Kunden die Garantieabwicklung inkl. Übernahme der bestehenden Konfiguration mit dem Hersteller durch.

Verwaltung von Port-Freischaltungen und Port-Weiterleitungen.

Verwaltung von DMZ und VLAN.

Verwaltung von VPN-Benutzern und der Anbindung einer lokalen Windows Domäne (AD) zur Authentifizierung.

der Kunde erhält monatlich per E-Mail einen Geräte-Bericht nach Hersteller-Standard.

Alle Tätigkeiten der Wartungsinhalte werden per Fernwartung durchgeführt.

Sophos Backupleitung Konfiguration

Konfiguration einer Backupleitung (z.B. LTE) um den Betriebe bei Ausfall einer Internetleitung aufrecht zu erhalten

Sophos DMZ Konfiguration

Konfiguration einer DMZ an der Sophos um Netzwerke sicherheitstechnisch zu trennen

Sophos HA-Betrieb Konfiguration

Konfiguration eines HA (High Availability) Betriebes zwischen 2 Sophos Applicance´s (Ausfallsicherheit). Voraussetzung sind 2 gleiche Sophos Appliance´s

Sophos Konfiguration

Variante:

Basic (zzgl. Techniker vor Ort)

Lizenzvoraussetzungen: min. Enhanced Support

Folgende Konfigurationen sind enthalten:

Internetverbindung (WAN-Schnittstelle)

internes Netzwerk (LAN Schnittstelle)

moderater Paketfilter (LAN2WAN keine Einschränkungen)

zentrales Backup

Sophos Central Integration

Servicedienstleistungen werden nach erbrachter Leistung gegen Nachweis abgerechnet.

Folgende Add-on´s können hinzugebucht werden

Sophos Migration XG zu XGS

Migration der Konfiguration von einer Sophos XG Appliance zu einer Sophos XGS Appliance.

Kontrolle der Migration.

Lizenzierung und Registrierung der Sophos XGS Appliance.

Sophos Router Hardening Konfiguration

Konfiguration einer Router Hardening Lösung an der Sophos um die Sicherheit zu erhöhen.

Sophos Site-to-Site VPN Konfiguration

Konfiguration einer Site-to-Site VPN Lösung an Sophos Applicane´s. Notwendig wenn Standorte untereinander per VPN verbunden werden sollen.

Preis auf Anfrage

Preis auf Anfrage

Sophos VPN Konfiguration

Konfiguration eines sicheren VPN Zugriffs (SSL) an der Sophos.

Einrichtung des VPN Clients an Endgeräten (z.B. Notebook, Tablet usw....) werden gesondert berechnet.

Sophos Webserverschutz Konfiguration

Konfiguration eines Webserverschutzes an der Sophos. Voraussetzung ist die Webserverprotection für die Sophos Appliance.

Preis auf Anfrage

Standard Tenant Security

Tenant:

Erweiterte Azure AD-Connect Konfiguration

Erweiterte DNS Einstellung

Überwachung:

User Login

Admin Login

Rechteanpassungen

Identitäten:

Strategie für die Nutzung von Admins

Multi Faktor Authentifizierung für Admins

Multi Faktor Authentifizierung für User

Self-Service Password Reset

Moderne Authentifizierung

Länderabhängier Zugriff

Kennwortrichtlinie

Office 365:

Erweiterte Defender for Office365 Richtlinien

verbesserte Erkennung von Spam und Phishing

Erweiterte Exchange Online Sicherheitsrichtlinien

Compliance:

Verhinderung von Datenverlust für E-Mails

Verhinderung von Datenverlust für Teams

Verhinderung von Datenverlust für Sharepoint

Erweiterete Freigabe-Prozess für Sharepoint und OneDrive

E-Mail Verschlüsselung

Voraussetzung: bestehender Microsoft 365 Tenant mit einer entsprechenden Lizenzierung der Benutzer.

Empfehlung: Für die erweiterte Sicherheit, durch die Standard Tenant Security, Ihres Tenants sollten Sie bereits den Defender for Office365 und Endpoint implementiert haben.

Tenant Onboarding

Einrichtung Tenant mit Grundkonfiguration

Verknüpfung Tenant und lokale Domäne via Azure AD Connect

Migration der Postfächer und Daten zu Microsoft 365

Zentrales Monitoring der risikohaften M365 Anmeldungen

Preis auf Anfrage